Các nhà nghiên cứu Trung Quốc được cho là đã tuyên bố thành công trong việc xâm nhập vào các thuật toán mã hóa được sử dụng trong ngành ngân hàng và tiền điện tử bằng cách sử dụng máy tính lượng tử.

Các nhà khoa học tại Đại học Thượng Hải do Wang Chao dẫn đầu khẳng định họ đã sử dụng máy tính lượng tử của D-Wave Systems, công ty Canada, để phá vỡ các thuật toán thông qua quá trình ủ lượng tử. Đây là phương pháp tìm kiếm trạng thái năng lượng thấp nhất, theo báo cáo từ South China Morning Post (SCMP) vào ngày 11 tháng 10.

Các nhà nghiên cứu đã nhắm mục tiêu vào các thuật toán Present, Gift-64 và Rectangle — nền tảng cho cấu trúc Substitution-Permutation Network (SPN), hỗ trợ tiểu chuẩn mã hóa tiên tiến (AES) được sử dụng rộng rãi để mã hóa ví tiền điện tử.

Đặc biệt, AES-256 được coi là một trong những tiêu chuẩn mã hóa an toàn nhất hiện nay, nhưng các nhà nghiên cứu cho biết máy tính lượng tử có thể sớm trở thành mối đe dọa, và phát hiện này có thể đặt ra mối nguy nghiêm trọng đối với các cơ chế bảo vệ mật khẩu lâu nay.

Bài báo của Wang mô tả kỹ thuật ủ lượng tử họ sử dụng tương tự như một thuật toán trí tuệ nhân tạo có khả năng tối ưu hóa các giải pháp trên quy mô toàn cầu.

Các thuật toán truyền thống khám phá mọi con đường, nhưng hiện tượng phản ứng hầm lượng tử cho phép các hạt xuyên qua các rào cản thay vì vượt qua chúng, cho phép máy tính lượng tử tìm đến điểm thấp nhất một cách hiệu quả hơn bằng cách né tránh những chướng ngại mà các phương pháp chuẩn thường gặp khó khăn.

“Đây là lần đầu tiên một máy tính lượng tử thật sự đưa ra một mối đe dọa thực và đáng kể đối với nhiều thuật toán SPN toàn diện đang được sử dụng ngày nay,” nhóm của Wang phát biểu.

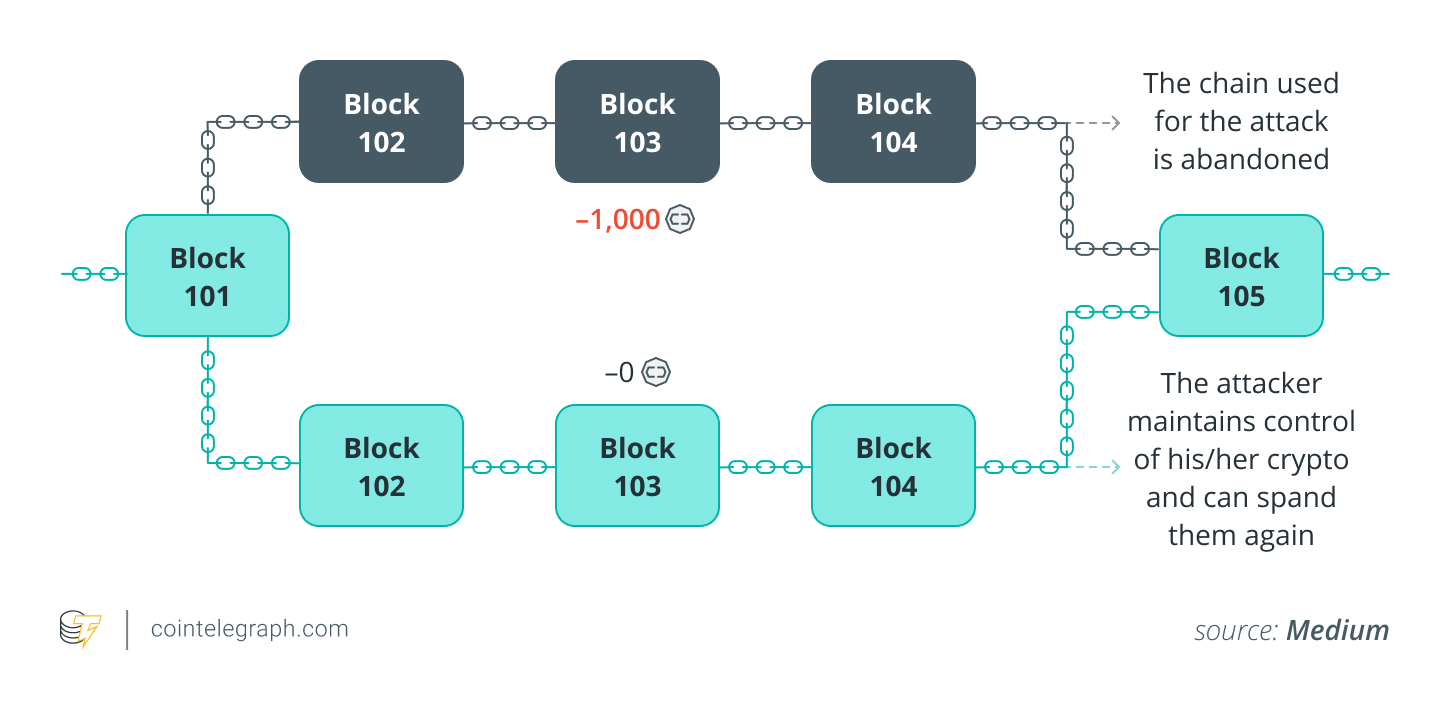

Máy tính lượng tử từ lâu đã được coi là điểm gãy tiềm tàng cho ngành tiền điện tử. Những máy tính có thể phá vỡ mã hóa có thể cho phép tiếp cận tài sản người dùng với khối lượng lớn và tốc độ nhanh chóng.

Không có điểm thất bại đơn lẻ nào cho blockchain, để tấn công nó, cần tới 51% sức mạnh xử lý của mạng lưới. Nguồn: Medium

Bất chấp tiến bộ, các nhà nghiên cứu cho biết vẫn tồn tại những hạn chế ngăn cản một cuộc tấn công lượng tử toàn diện ở thời điểm hiện tại, do các yếu tố môi trường, hạn chế phần cứng và thách thức khi phát triển một thuật toán tấn công đơn lẻ có khả năng xâm nhập nhiều hệ thống.

Đồng thời, các nhà nghiên cứu cho biết máy tính lượng tử tấn công không tiết lộ các mã passcode cụ thể đã được thử nghiệm; tuy nhiên, họ đã đạt được nhiều tiến bộ hơn so với trước đây.

Họ còn lưu ý rằng các phát triển tiếp theo có thể tạo ra những cuộc tấn công lượng tử mạnh mẽ hơn trong tương lai và bộc lộ những lỗ hổng mới tiềm ẩn trong các hệ thống mã hóa đang tồn tại.

Những phát hiện này đã được ghi nhận trong một bài báo đã qua bình duyệt, xuất bản vào ngày 30 tháng 9 trong tạp chí học thuật, Tạp chí Máy tính Trung Quốc của Liên đoàn Máy tính Trung Quốc (CCF).

Nhà đồng sáng lập Ethereum, Vitalik Buterin, đã đề xuất một cách để giảm thiểu rủi ro từ máy tính lượng tử trong tương lai. Trong một bài viết trên X hồi tháng 3, ông giải thích rằng một đợt phân tách mạnh có thể giải quyết vấn đề.

Buterin cho biết blockchain sẽ phải trải qua một đợt phân tách mạnh, và người dùng sẽ phải tải xuống phần mềm ví mới. Tuy nhiên, chỉ một số ít sẽ mất tài sản của họ.

Ông cũng cho rằng cơ sở hạ tầng cần thiết để thực hiện việc phân tách trên blockchain của Ethereum, về mặt lý thuyết, “có thể bắt đầu được xây dựng từ ngày mai.