Venice Token (VVV) đã giảm 15% trong 24 giờ qua khi áp lực bán từ top trader và cá voi tăng lên, nhưng lực mua trên spot vẫn chưa biến mất.

Diễn biến này đặt VVV vào thế giằng co giữa đà bán ngắn hạn và nhu cầu mua còn đứng vững. Dữ liệu phái sinh, spot và tâm lý cộng đồng đang cho thấy hai kịch bản trái ngược cùng tồn tại.

- VVV chịu sức ép từ top trader trên Binance và dòng bán của cá voi.

- Dữ liệu spot vẫn cho thấy lực mua ròng dương trong 7 ngày gần nhất.

- Tâm lý cộng đồng vẫn nghiêng về tăng giá, dù mức tin tưởng đã hạ nhiệt.

Áp lực bán đang chi phối VVV

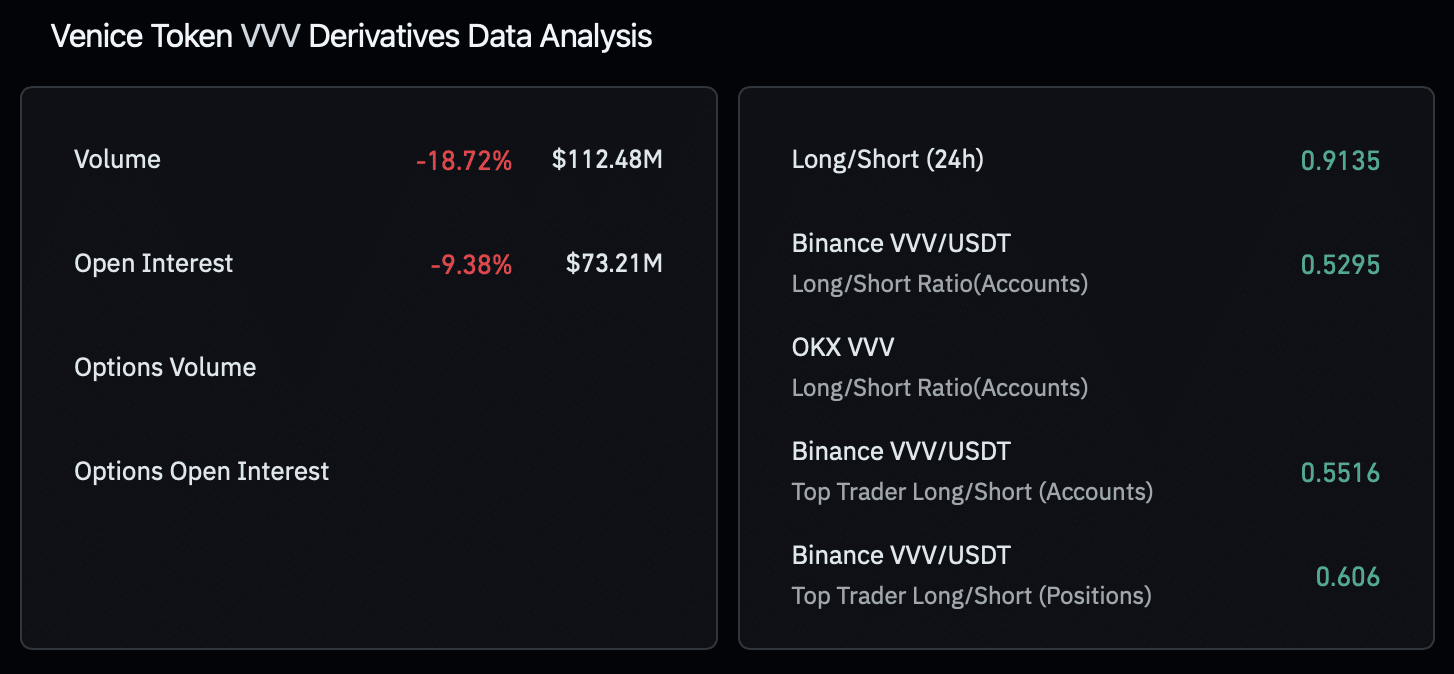

VVV đang ở trạng thái dễ chịu thêm áp lực giảm khi top trader và cá voi cùng nghiêng về phía bán. Long/Short Ratio của top trader trên Binance đã rơi xuống 0,6, cho thấy bên bán đang nắm ưu thế trong khung 24 giờ.

Binance hiện cũng chiếm phần lớn khối lượng giao dịch của VVV trên các sàn phái sinh niêm yết token này, với giá trị 51,3 triệu USD. Cùng lúc, độ lệch cá voi so với bán lẻ đã lên 0,022, mức cao nhất trong vài ngày, cho thấy các giao dịch lớn đang chi phối hướng đi của thị trường.

Lực mua spot vẫn còn đỡ giá

VVV vẫn nhận được hỗ trợ từ thị trường spot, nơi dòng tiền mua ròng đang nghiêng về phía người mua. Trong 7 ngày qua, netflow ghi nhận mức dương 824.960 USD, còn tổng giá trị mua vào vào khoảng 15,66 triệu USD.

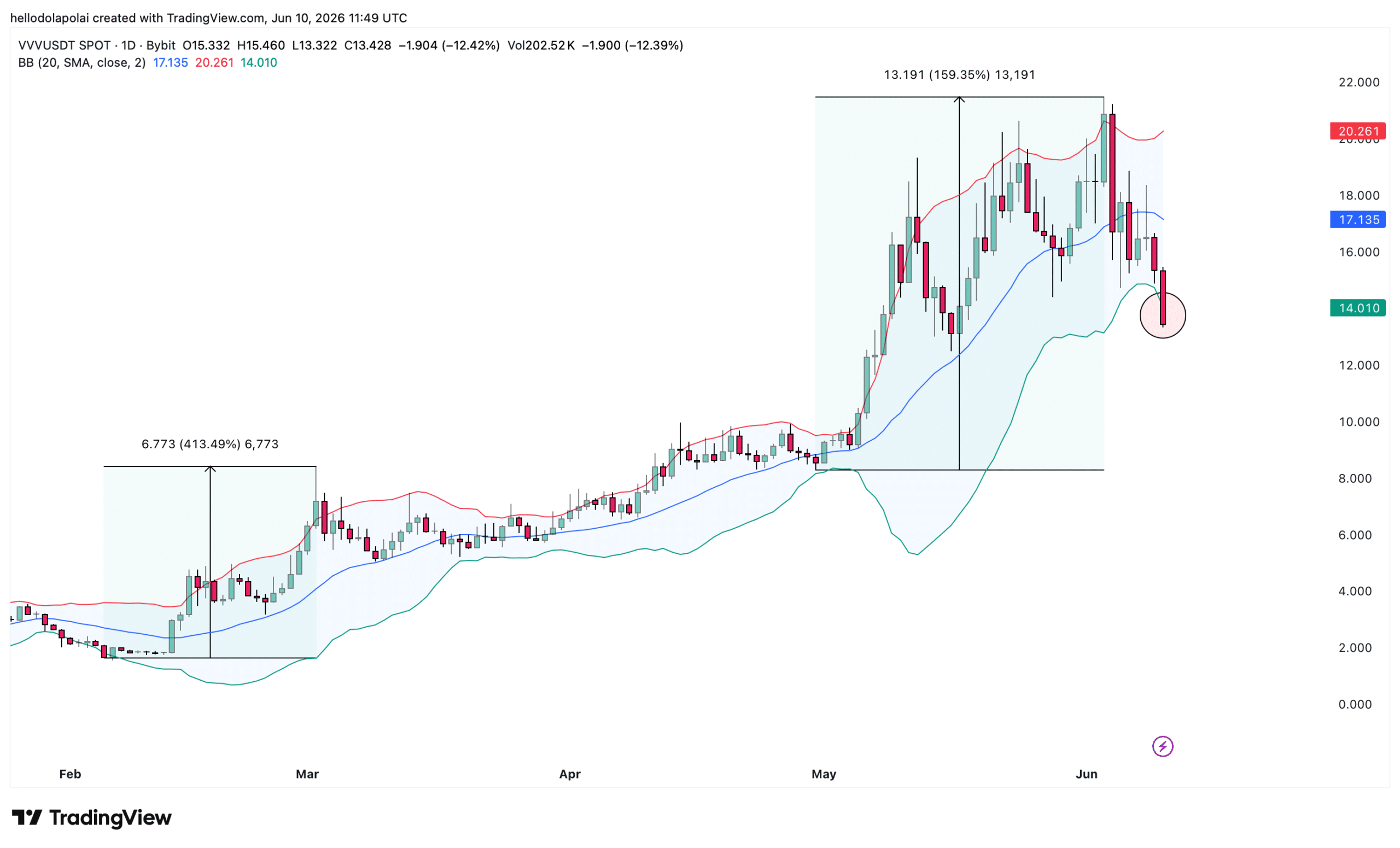

Bollinger Bands cũng đang gợi ý rằng VVV có thể đã đi vào vùng giá bị nén xuống mức thấp hơn. Trong hai lần gần nhất chạm vùng này, token đã bật tăng mạnh, lần lượt hơn 400% và 150%, dù quá khứ không đảm bảo kịch bản sẽ lặp lại.

Tâm lý cộng đồng đã hạ nhiệt

Tâm lý cộng đồng với VVV vẫn nghiêng về tăng giá, nhưng mức tin tưởng đã giảm trong 24 giờ qua. Tỷ lệ ủng hộ tăng giá hiện ở 79%, thấp hơn mức 84% trước đó.

Sự hạ nhiệt này không xóa bỏ hoàn toàn triển vọng phục hồi, nhưng cho thấy niềm tin của nhà đầu tư đang yếu đi so với trước. Nếu chỉ số tiếp tục giảm sâu hơn, lợi thế tâm lý hiện tại có thể thu hẹp thêm.

Tổng kết

VVV đang chịu áp lực bán rõ rệt từ phái sinh, trong khi spot và tâm lý cộng đồng vẫn còn giữ được phần nào lực đỡ. Diễn biến tiếp theo sẽ phụ thuộc vào việc bên bán có tiếp tục lấn át được lực mua hay không.