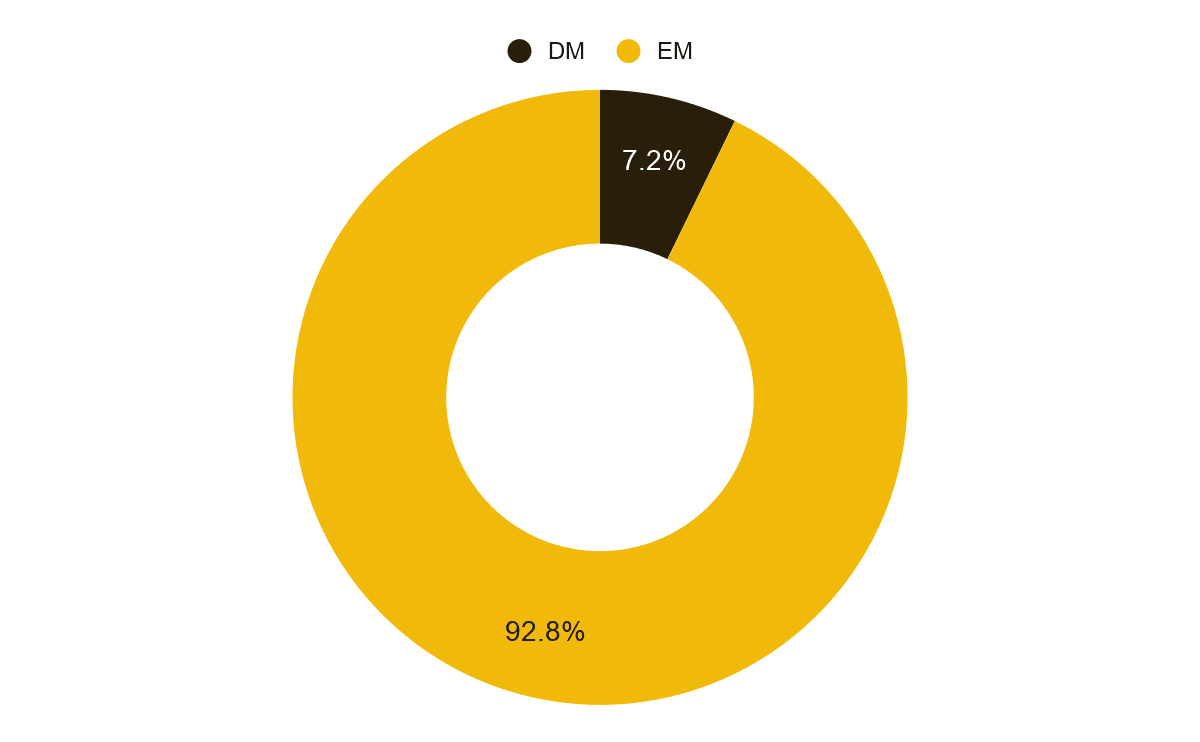

Binance Research cho thấy giao dịch cổ phiếu token hóa trên Binance đang tập trung mạnh ở các thị trường mới nổi, với 93% khối lượng đến từ nhóm này.

Diễn biến này được đặt cạnh mẫu hình mở rộng của stablecoin: nhu cầu tiếp cận tài sản tài chính toàn cầu thường tăng nhanh ở nơi người dùng khó vào thị trường truyền thống.

- 93% khối lượng giao dịch cổ phiếu token hóa trên Binance đến từ các thị trường mới nổi.

- Binance Research ước tính thị trường chứng khoán Mỹ trị giá khoảng 80 nghìn tỷ USD, trong khi 82% dân số thế giới chưa tiếp cận được.

- Đến năm 2031, kịch bản cơ sở của Binance Research đặt kỳ vọng 2 nghìn tỷ USD vốn bổ sung và gần 300 triệu người dùng mới; kịch bản lạc quan còn cao hơn.

Cổ phiếu token hóa đang mở thêm một kênh tiếp cận thị trường Mỹ

Cổ phiếu token hóa và ETF token hóa là cách người dùng crypto giao dịch tài sản gắn với thị trường chứng khoán Mỹ qua hạ tầng blockchain. Mức quyền lợi của nhà đầu tư có thể khác nhau tùy theo đơn vị phát hành từng sản phẩm.

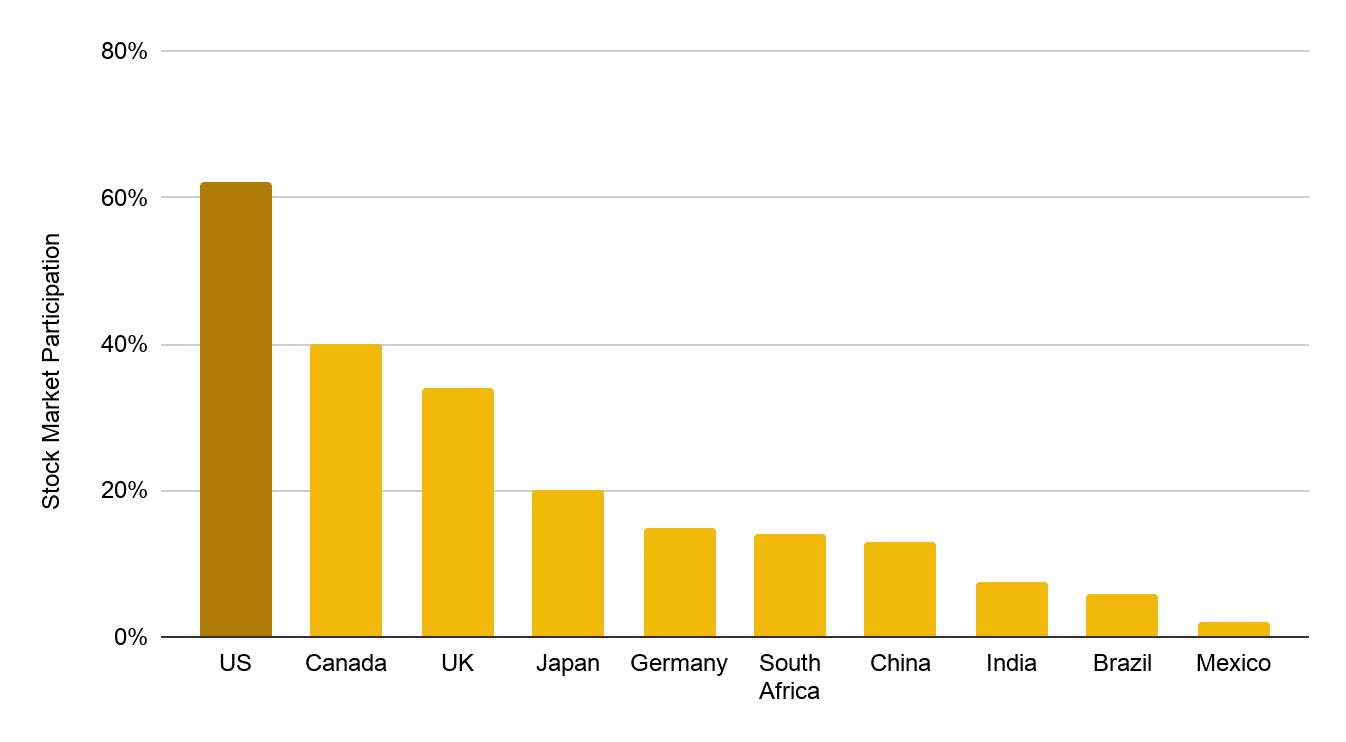

Binance Research cho biết thị trường chứng khoán Mỹ có quy mô khoảng 80 nghìn tỷ USD, tương đương gần một nửa vốn hóa toàn cầu. Tuy vậy, 82% dân số thế giới vẫn chưa tiếp cận được thị trường cổ phiếu lớn nhất này.

Điểm đáng chú ý là chênh lệch tiếp cận không chỉ nằm ở quy mô thị trường, mà còn ở hạ tầng trung gian. Khi các nền tảng crypto loại bỏ bớt rào cản môi giới, việc tham gia vào cổ phiếu Mỹ trở nên dễ hơn với một bộ phận người dùng ở các thị trường đang phát triển.

Vì sao khối lượng lại nghiêng mạnh về thị trường mới nổi?

Khối lượng giao dịch cổ phiếu token hóa trên Binance đang đến 93% từ các thị trường mới nổi. Tỷ lệ này gần với mô hình phổ biến của stablecoin, vốn thường được dùng mạnh hơn ở nơi người dùng cần tiếp cận đồng USD để phòng ngừa mất giá nội tệ và biến động tài chính.

Binance Research cũng lưu ý rằng Trung Quốc và Ấn Độ, dù chiếm hơn một phần ba dân số toàn cầu, có tỷ lệ tham gia vào thị trường này dưới 20%. Cách biệt đó cho thấy nhu cầu tiếp cận tài sản toàn cầu vẫn còn lớn ở nhiều khu vực đông dân.

Song song với đó, các “crypto super-app” đang gom nhiều chức năng như lưu trữ crypto, giao dịch cổ phiếu và quản lý tiền mặt vào cùng một nền tảng. Đây là lý do nhiều sàn và ứng dụng crypto đang theo đuổi mô hình tài chính tích hợp hơn.

Dự báo đến năm 2031 của Binance Research

Binance Research dự báo crypto platforms có thể trở thành động lực mới cho nhu cầu giao dịch cổ phiếu toàn cầu vào năm 2031. Ở kịch bản cơ sở, báo cáo ước tính khoảng 2 nghìn tỷ USD vốn bổ sung và gần 300 triệu người dùng mới đổ vào thị trường cổ phiếu.

Binance Research dự phóng rằng đến năm 2031, các sàn crypto có thể đưa khoảng 2 nghìn tỷ USD vốn tăng thêm và gần 300 triệu người dùng mới vào thị trường cổ phiếu toàn cầu trong kịch bản cơ sở.

– Binance Research

Ở kịch bản lạc quan, con số được nêu còn cao hơn, với kỳ vọng nhu cầu có thể chạm 5 nghìn tỷ USD hoặc gần 300 triệu người dùng cổ phiếu mới từ các thị trường mới nổi. Đây là ước tính dự phóng, không phải kết quả đã xảy ra.

Những rủi ro của tokenized stocks vẫn còn rõ

Cổ phiếu token hóa không đồng nghĩa với trải nghiệm đầu tư giống hoàn toàn cổ phiếu truyền thống. Một số sản phẩm có thể không mang lại đầy đủ quyền lợi như cổ tức, tùy theo cấu trúc và đơn vị phát hành.

Rủi ro khác nằm ở chính sản phẩm phái sinh liên quan đến tài sản thực. Binance Research cho biết tokenized asset perps và RWA perps đang thu hút nhu cầu mạnh hơn spot, nhưng điều đó cũng đồng nghĩa nhà đầu tư có thể đối mặt với thanh lý nhanh nếu biến động mạnh.

Bên cạnh đó, việc siết dòng vốn qua các sàn crypto tại một số khu vực, đặc biệt ở châu Phi, có thể ảnh hưởng đến khả năng tiếp cận và vận hành dòng tiền của người dùng. Vì vậy, quá trình mở rộng của tokenized stocks nhiều khả năng sẽ không diễn ra đồng đều ở mọi thị trường.

Tổng kết

Binance Research đang mô tả tokenized stocks như một kênh có thể mở rộng khả năng tiếp cận thị trường cổ phiếu toàn cầu, nhất là ở các thị trường mới nổi. Tuy nhiên, quy mô tăng trưởng đi cùng các giới hạn về quyền lợi, cấu trúc sản phẩm và rủi ro pháp lý.