Starknet, một giải pháp mở rộng Layer-2 không kiến thức (ZK) cho Ethereum, đã công bố triển khai Starknet Stack, cho phép các nhà phát triển tạo ra blockchain tùy chỉnh của riêng họ bằng công nghệ không kiến thức của Starknet.

Bộ phần mềm này có sẵn trong ba cấu hình: StarkWare Sequencer — gần giống nhất với ngăn xếp Starknet công cộng, Madera — một cấu hình mã nguồn mở hoàn toàn tùy chỉnh, và Dojo — chế độ tối ưu hóa cho trò chơi.

Sau thông báo này, Leo Sizaret, giám đốc phát triển kinh doanh tại StarkWare, đã phát biểu:

Chúng tôi tin rằng các công nghệ không kiến thức là tương lai của blockchain. Nó mang lại bảo mật và khả năng mở rộng vượt trội đồng thời kháng lượng tử và giảm chi phí hiệu quả.”

Việc phát hành bộ ngăn xếp blockchain SN Stack của Starknet đến giữa lo ngại rằng máy tính lượng tử có thể phá vỡ các tiêu chuẩn mã hóa hiện đại được sử dụng bởi các mạng blockchain và tiền điện tử.

Cấu hình SN Stack. Nguồn: Starknet

Công nghệ không kiến thức như một lá chắn chống lại tấn công lượng tử

Công nghệ không kiến thức cho phép người dùng xác thực thông tin như danh tính và quyền sở hữu tài khoản mà không tiết lộ nội dung cụ thể của dữ liệu đó. Công nghệ ZK có nhiều triển khai khác nhau bao gồm ZK-stark — công nghệ nền tảng của Starknet.

Tháng 11 vừa qua, Dr. XinXin Fan, trưởng nhóm mật mã tại IoTeX, đã nhận được giải Bài báo xuất sắc nhất tại Hội nghị Quốc tế về Blockchain 2024 cho việc đồng tác giả nghiên cứu “Enabling a Smooth Migration Towards Post-Quantum Security for Ethereum.

Fan và các nhà nghiên cứu của ông đề xuất sử dụng các bằng chứng không kiến thức dựa trên hàm băm được đính kèm vào mỗi giao dịch như một cách bảo vệ mạng Ethereum trước hiểm họa lượng tử.

Nhà nghiên cứu đã nói với TinTucBitcoin rằng hàm băm, là các phép tính toán học một chiều không thể đảo ngược, là một cách hiệu quả về chi phí để bảo vệ dữ liệu kinh tế nhạy cảm khỏi các cuộc tấn công lượng tử.

Sau khi nghiên cứu này được công bố, Google đã giới thiệu Willow, một bộ xử lý máy tính lượng tử có khả năng giảm lỗi theo cấp số nhân.

Thông số kỹ thuật bộ xử lý lượng tử Willow của Google. Nguồn: Google Quantum AI

Theo Google, Willow có thể giải các bài toán mà một máy tính nhị phân cần 10 triệu tỷ năm để giải trong chưa đầy năm phút.

Mặc dù đã có bước nhảy vọt về sức mạnh xử lý và chỉnh lỗi, các nhà khoa học máy tính và vật lý nói rằng mối đe dọa lượng tử đang bị phóng đại — ít nhất là trong ngắn hạn.

Sau một bài báo được công bố bởi Đại học Thượng Hải vào tháng 5 năm 2024, tuyên bố rằng các nhà nghiên cứu tại trường này có thể phá vỡ các thuật toán mã hóa bằng một máy tính lượng tử, các tiêu đề giật gân đã nổi lên.

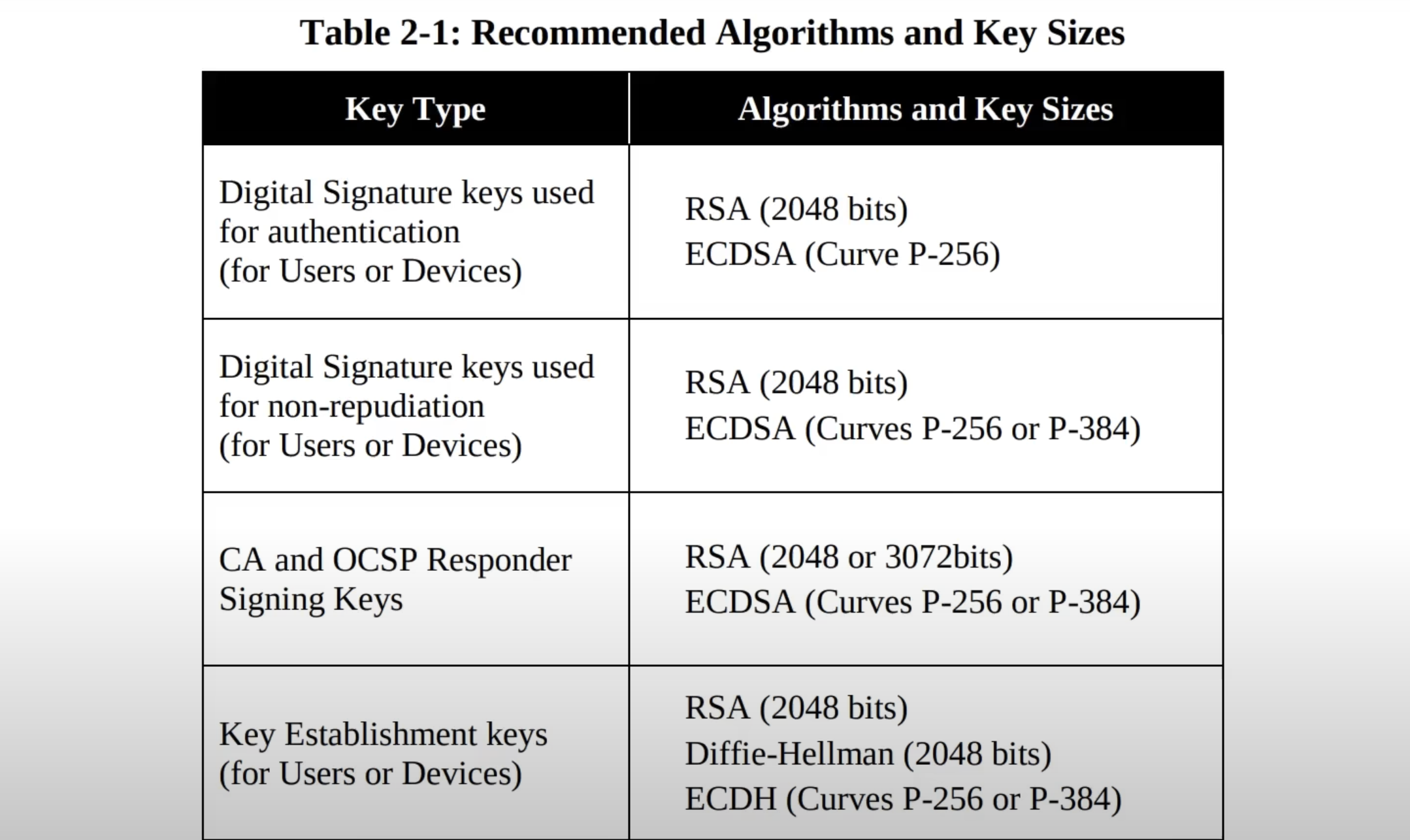

YouTuber “Mental Outlaw” đã bác bỏ sự thổi phồng của truyền thông bằng cách chỉ ra rằng máy tính lượng tử được sử dụng trong thí nghiệm của Đại học Thượng Hải chỉ có thể phân tích một số 22-bit.

Kích thước khóa mã hóa. Nguồn: Mental Outlaw

Tuy nhiên, các khóa mã hóa được sử dụng trong các ứng dụng hiện đại nằm trong khoảng từ 2.048 đến 4.096 bit — có nghĩa là các tiêu chuẩn mã hóa hiện đại vẫn an toàn trước các máy tính lượng tử hiện tại.