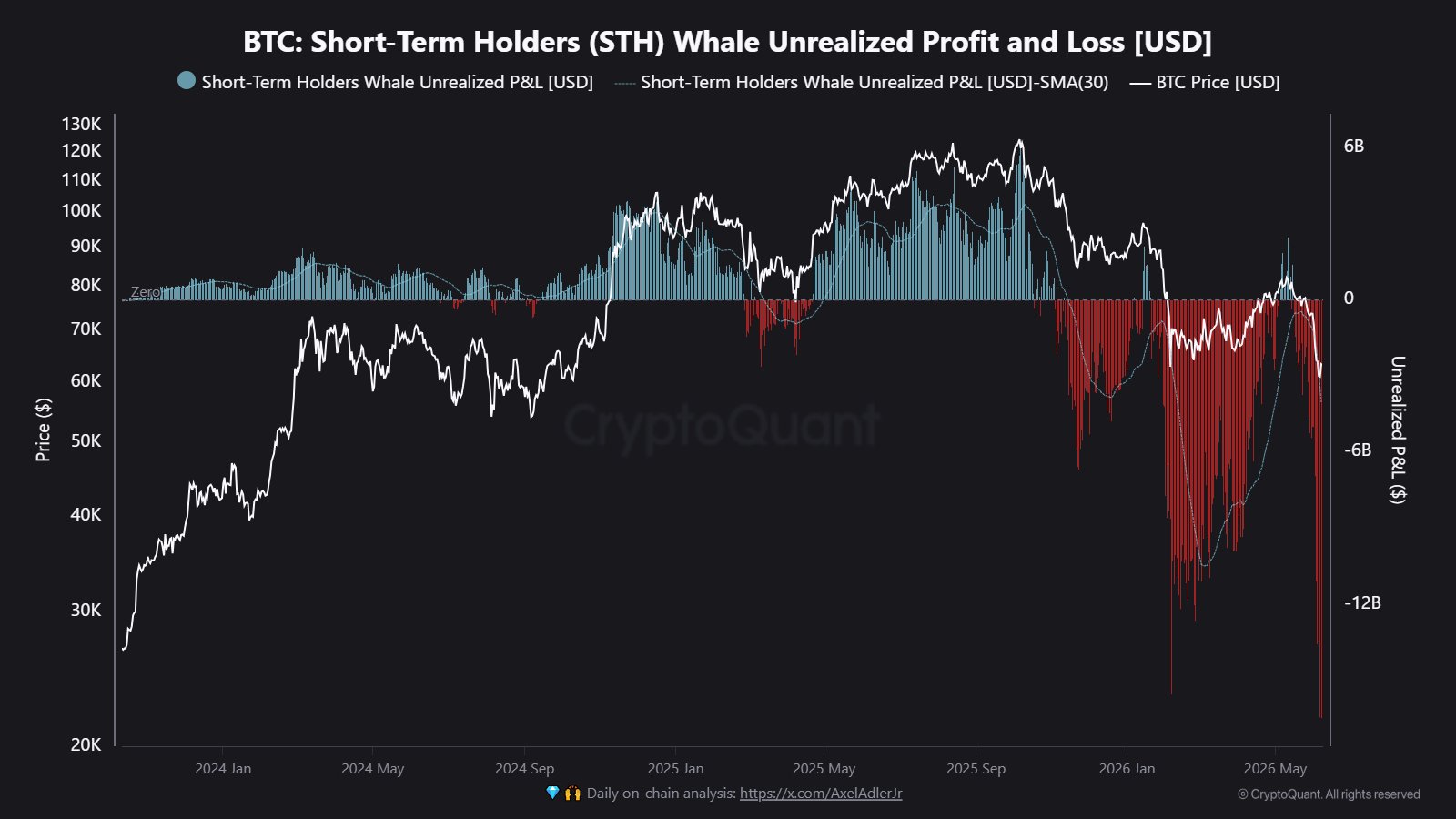

Bitcoin đang chịu áp lực khi nhóm whale nắm giữ ngắn hạn rơi vào giai đoạn thua lỗ chưa thực hiện sâu nhất của chu kỳ này.

Đà giảm từ vùng trên 100.000 USD xuống gần 60.000 USD đã kéo unrealized losses của nhóm này lên khoảng 16,4 tỷ USD, trong khi dòng tích lũy vẫn phân hóa rõ giữa nhà đầu tư nhỏ lẻ và các ví lớn.

- Whale nắm giữ ngắn hạn của Bitcoin đang chịu mức lỗ chưa thực hiện khoảng 16,4 tỷ USD.

- Ví rất nhỏ tiếp tục tăng nắm giữ, còn nhóm 10 đến 10.000 BTC vẫn giảm lượng coin.

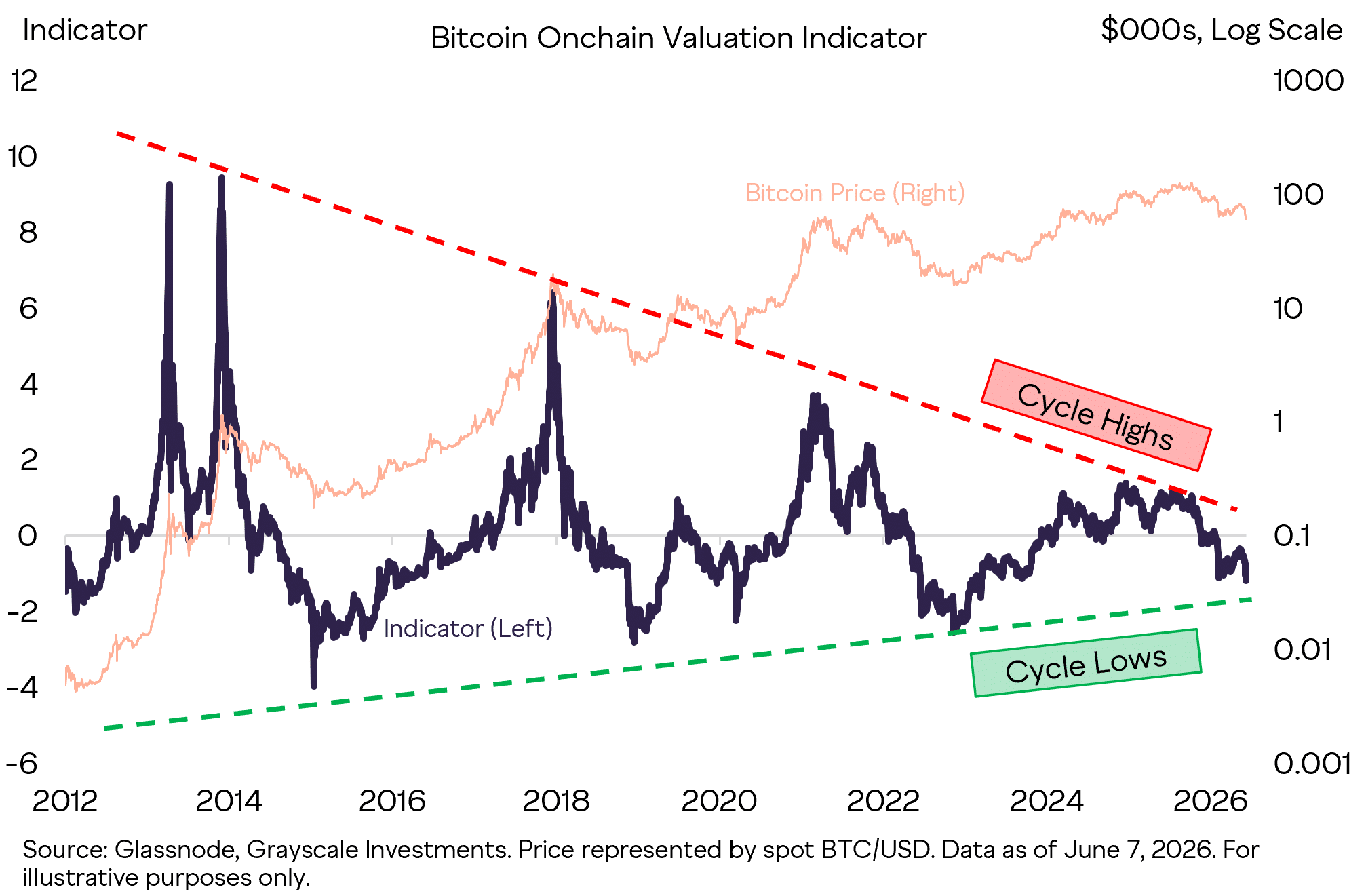

- Bitcoin đã vào vùng chiết khấu theo chỉ báo on-chain, nhưng chưa chạm trạng thái đầu hàng cực đoan như các đáy lớn trước đây.

Whale ngắn hạn đang chịu áp lực lớn nhất trong chu kỳ

Nhóm Short-Term Holder whale của Bitcoin là lực lượng đang chịu căng thẳng rõ nhất hiện nay. Khi BTC lùi từ trên 100.000 USD về gần 60.000 USD, phần lỗ chưa thực hiện của nhóm này đã phình lên khoảng 16,4 tỷ USD.

Sự suy yếu này làm tăng rủi ro bán tháo từ các vị thế mới hơn, vì Short-Term Holder thường phản ứng mạnh hơn khi thị trường giảm sâu. Dữ liệu hiện có chưa cho thấy áp lực này đã kết thúc, nên hướng đi tiếp theo còn phụ thuộc vào hành vi bán ra của nhóm này và sức cầu chung.

Dòng tích lũy vẫn nghiêng về nhà đầu tư nhỏ lẻ

Bitcoin đang chứng kiến một sự lệch pha giữa các nhóm nắm giữ. Trong hai tuần qua, các ví giữ dưới 0,01 BTC tăng lượng nắm giữ thêm 0,36% dù giá BTC dao động quanh vùng 61.000 USD.

Ở chiều ngược lại, các ví nắm giữ từ 10 đến 10.000 BTC giảm 0,20%, cho thấy dòng tiền lớn vẫn thận trọng. Điều này phản ánh việc nhà đầu tư nhỏ lẻ chưa rút lui hàng loạt, trong khi nhóm vốn lớn vẫn chờ tín hiệu ổn định rõ hơn.

Bitcoin đã bước vào vùng chiết khấu nhưng chưa phải đáy đầu hàng

Bitcoin hiện được xem là đã rẻ hơn so với vùng định giá dài hạn theo một chỉ báo on-chain tổng hợp của Grayscale. Chỉ báo này đã rơi xuống dưới 0 khi BTC giảm về khu vực 60.000 USD.

Tuy vậy, mức giảm lần này chưa giống các giai đoạn đầu hàng mạnh của những chu kỳ trước. Trong các thị trường gấu 2015, 2018 và 2022, chỉ báo từng xuống dưới -2 và tiến gần -4, nên vùng giá hiện tại mới chỉ mang tính hấp dẫn tương đối chứ chưa đạt mức cực đoan lịch sử.

Sự phân hóa hiện tại gợi ý điều gì cho BTC?

Sự kết hợp giữa lỗ sâu ở nhóm whale ngắn hạn, tích lũy của ví nhỏ và thái độ dè dặt của các ví lớn cho thấy Bitcoin đang ở trạng thái chuyển giao giữa các nhóm tham gia thị trường. Coin đang có xu hướng rời khỏi tay những người bị áp lực sang các ví kiên nhẫn hơn.

Điểm cần theo dõi là liệu áp lực bán của Short-Term Holder có tiếp tục tăng hay không. Nếu lực bán mạnh hơn nhưng cầu không cải thiện, BTC có thể còn chịu thêm áp lực; ngược lại, nếu lực bán hạ nhiệt và dòng mua ổn định hơn, quá trình cân bằng giá có thể diễn ra rõ hơn.

Bitcoin vẫn đang ở vùng hấp dẫn tương đối

Bitcoin đã giảm đủ sâu để được xem là đang giao dịch dưới vùng định giá dài hạn, nhưng chưa rơi vào trạng thái đầu hàng điển hình của các đáy chu kỳ trước. Vì vậy, thị trường vẫn đang ở vùng nhạy cảm giữa phục hồi kỹ thuật và áp lực giảm tiếp.

Việc nhóm nhỏ lẻ tiếp tục gom và nhóm vốn lớn chưa quay lại mạnh cho thấy xu hướng hiện tại chưa ngã ngũ. Đây là giai đoạn mà tín hiệu từ hành vi nắm giữ và mức độ bán ra sẽ quan trọng hơn các kỳ vọng cảm tính.

Tổng kết

Bitcoin đang chịu áp lực ngắn hạn từ nhóm whale mua vào gần đây, trong khi dữ liệu on-chain vẫn cho thấy giá đã trở nên rẻ hơn so với vùng định giá dài hạn. Tuy nhiên, các tín hiệu hiện tại chưa xác nhận một pha đầu hàng sâu như ở những đáy lớn trước đây.